Sécuriser votre réseau

Voici les 10 grandes fonctionnalités de Wazuh, bien adaptées aux besoins des entreprises

1️⃣ Détection d’intrusions (HIDS)

-

Surveille les systèmes (Linux, Windows, macOS) pour détecter les comportements suspects ou attaques sur les endpoints.

-

Alertes en temps réel sur toute activité anormale.

2️⃣ Analyse et corrélation des logs

-

Centralise les logs de serveurs, applications, pare-feu, bases de données, etc.

-

Permet de corréler les événements pour identifier des attaques complexes ou des comportements suspects.

3️⃣ Surveillance de l’intégrité des fichiers

-

Vérifie que les fichiers critiques n’ont pas été modifiés ou supprimés.

-

Utile pour détecter les ransomwares ou les altérations de fichiers sensibles.

4️⃣ Gestion de la configuration et des vulnérabilités

-

Vérifie les configurations des systèmes contre des standards sécuritaires.

-

Détecte les vulnérabilités connues (CVE) pour agir avant que les attaquants ne les exploitent.

5️⃣ Détection des malwares

-

Analyse les fichiers et les événements pour identifier les malwares connus.

-

Peut être intégré avec des outils antivirus ou de threat intelligence.

6️⃣ Surveillance de la sécurité réseau

-

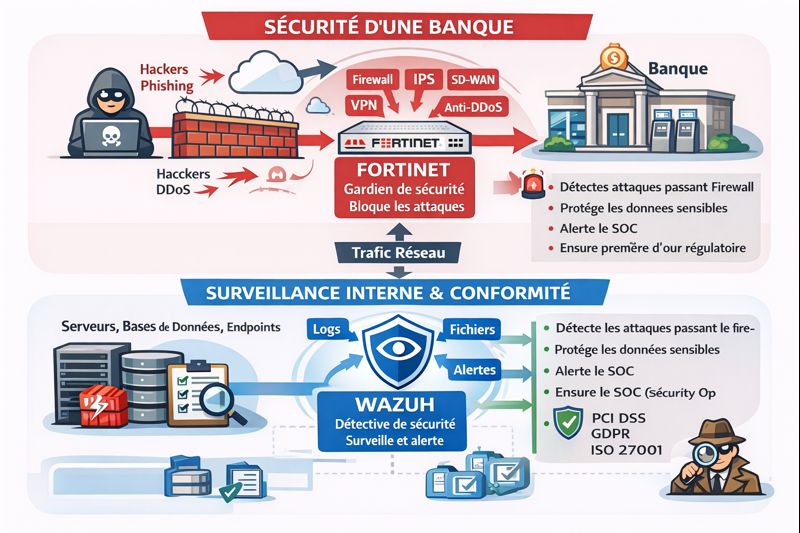

Collecte et analyse les flux réseau et les logs de firewall pour détecter des comportements suspects ou anomalies dans le trafic.

7️⃣ Gestion des alertes et notifications

-

Génère des alertes en temps réel pour le SOC (Security Operations Center) ou les administrateurs.

-

Possibilité d’intégration avec Slack, email, SIEM, ou outils ITSM.

8️⃣ Conformité et audit

-

Aide à respecter des standards réglementaires comme PCI DSS, GDPR, HIPAA, ISO 27001.

-

Fournit des rapports détaillés pour les audits internes ou externes.

9️⃣ Surveillance des endpoints cloud et containers

-

Permet de surveiller les environnements cloud (AWS, Azure, GCP) et les containers (Docker, Kubernetes).

-

Identifie les anomalies dans les instances cloud et conteneurs.

🔟 Intégration SIEM et API

-

S’intègre avec Elastic Stack (ELK) pour visualisation et recherche avancée des logs.

-

Peut se connecter à d’autres outils SIEM ou SOC pour centraliser la sécurité et automatiser les réponses.

Offre Technique – Mise en place de Wazuh

Société proposant l’offre : SOGESTI Client : [Nom du client] Date : [Date] Référence : [Référence de l’offre]1. Contexte et objectifs

Dans un contexte où la sécurité des systèmes d’information est un enjeu stratégique, [Nom du client] souhaite mettre en place une solution de gestion de la sécurité et de la conformité capable de :- Surveiller en temps réel l’ensemble des systèmes et applications.

- Détecter les incidents de sécurité (intrusions, anomalies, vulnérabilités).

- Centraliser les logs et les événements critiques pour faciliter l’audit et la conformité.

2. Description de la solution proposée

Wazuh est une plateforme de SIEM et de détection d’intrusion qui assure :- Collecte centralisée des logs depuis les serveurs, postes de travail et applications.

- Analyse en temps réel des événements de sécurité pour identifier les anomalies.

- Gestion des vulnérabilités pour corriger les failles détectées sur les systèmes.

- Surveillance de l’intégrité des fichiers et alertes en cas de modification suspecte.

- Reporting et tableaux de bord pour suivre les incidents et les indicateurs de sécurité.

Architecture proposée

- Serveur Wazuh Manager : cœur de la solution, responsable de la collecte et de l’analyse des événements.

- Agents Wazuh : installés sur les postes et serveurs pour remonter les logs et surveiller les fichiers.

- Serveur Elasticsearch : moteur de stockage et de recherche des événements.

- Kibana/Wazuh Dashboard : interface web pour visualisation, reporting et gestion des alertes.

3. Services proposés par SOGESTI

SOGETSI assure une mise en œuvre complète de Wazuh, comprenant :3.1. Étude et conception

- Analyse du parc informatique et des besoins en sécurité.

- Définition de l’architecture technique et dimensionnement des serveurs.

- Élaboration du plan de déploiement et de sécurité.

3.2. Déploiement et configuration

- Installation du serveur Wazuh Manager et des composants associés.

- Déploiement des agents sur les serveurs et postes clients.

- Configuration des règles de détection et des alertes selon les besoins.

- Intégration avec les systèmes existants (Active Directory, bases de données, applications critiques).

3.3. Tests et validation

- Vérification de la collecte des logs et de la détection des événements.

- Simulation d’incidents pour valider la réactivité de la solution.

- Ajustement des règles et des seuils d’alerte.

3.4. Formation et transfert de compétences

- Formation des équipes IT à l’administration de Wazuh et à l’interprétation des alertes.

- Documentation complète des procédures de gestion et d’alerte.

3.5. Support et maintenance

- Assistance technique durant la période de garantie.

- Proposition de support évolutif pour les mises à jour et l’optimisation de la solution.

4. Planning prévisionnel

| Phase | Durée estimée |

|---|---|

| Étude et conception | 2 semaines |

| Installation et configuration | 3 semaines |

| Tests et validation | 1 semaine |

| Formation | 2 jours |

| Support initial | 1 mois après mise en production |

5. Valeur ajoutée de SOGESTI

- Expertise reconnue dans le domaine de la cybersécurité et du déploiement de solutions open source.

- Capacité à adapter Wazuh aux besoins spécifiques du client.

- Approche complète incluant audit, déploiement, formation et support.

- Solution évolutive permettant de s’adapter à la croissance et aux nouvelles menaces.

6. Conclusion

La mise en place de Wazuh par SOGESTI permettra à [Nom du client] de :- Renforcer significativement la sécurité de ses systèmes et applications.

- Centraliser et analyser les logs pour faciliter les audits et la conformité.

- Détecter rapidement les incidents et agir de manière proactive.

| Phase | Durée estimée |

|---|---|

| Étude et conception | 2 semaines |

| Installation et configuration | 3 semaines |

| Tests et validation | 1 semaine |

| Formation | 2 jours |

| Support initial | 1 mois après mise en production |

| Poste / Activité | Unité | Quantité | Tarif unitaire (€) | Total (€) |

|---|---|---|---|---|

| Étude et conception | jour | 10 | 700 | 7 000 |

| Installation et configuration Wazuh | jour | 15 | 700 | 10 500 |

| Tests et validation | jour | 5 | 700 | 3 500 |

| Formation des équipes | jour | 2 | 700 | 1 400 |

| Support initial (1 mois) | forfait | 1 | 2 000 | 2 000 |

| Sous-total prestation | 24 400 | |||

| Matériel et licences (serveurs, stockage, options Wazuh) | forfait | 1 | 6 000 | 6 000 |

| Total général estimatif | 30 400 |